Startup przekonuje, że można produkować stal bez emisji CO2 do atmosfery

27 grudnia 2022, 10:21Przemysł produkcji stali jest odpowiedzialny za około 10% antropogenicznej emisji węgla do atmosfery. Gdyby przemysł ten stanowił oddzielne państwo byłby 3. – po Chinach i USA – największym emitentem CO2. Przedstawiciele firmy Electra z Boulder twierdzą, że opracowali praktycznie bezemisyjny proces elektrochemicznej produkcji stali, a pozyskany w ten sposób materiał nie będzie droższy od wytworzonego metodami tradycyjnymi

FBI ujawnia teczkę Steve'a Jobsa

10 lutego 2012, 11:45FBI udostępniło na swojej stronie dokumenty, które zebrało na temat Steve’a Jobsa. Informacje na temat prezesa Apple’a były zbierane na początku lat 90. gdy rozważano zaproponowanie mu stanowiska doradcy ds. eksportu prezydenta George’a H. W. Busha.

Ecosia.com - szukaj i chroń las deszczowy

3 grudnia 2009, 16:12Wyszukiwarka Ecosia przeznacza aż 80% dochodów z linków sponsorowanych na ratowanie lasów deszczowych. Nowa witryna pozwala użytkownikom korzystać z internetu i jednocześnie przyczynić się do ochron "zielonych płuc" Ziemi.

Mammografia – kolejne pole, na którym sztuczna inteligencja przewyższyła lekarzy

2 stycznia 2020, 11:11Marcin Sieniek, Scott Mayer McKinney, Shravya Shetty i inni badacze z Google Health opublikowali na łamach Nature artykuł, w którym dowodzą, że opracowany przez nich algorytm sztucznej inteligencji lepiej wykrywa raka piersi niż lekarze.

Microsoft nie płaci

25 kwietnia 2007, 08:38Microsoft zdecydował, że, w przeciwieństwie do wielu przedsiębiorstw, nie będzie płacił niezależnym badaczom za informacje dotyczące luk w firmowych produktach.

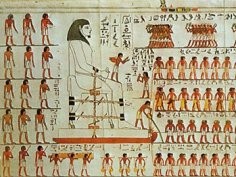

Woda ułatwiała budowę piramid

30 kwietnia 2014, 16:24Naukowcy z FOM (Fundamental Research on Matter) Foundation i Uniwersytetu w Amsterdamie wykazali, że starożytni Egipcjanie prawdopodobnie moczyli piasek, po którym ciągnęli bloki skalne na budowę piramid. Dzięki użyciu odpowiedniej ilości wody można znakomicie zmniejszyć ilość pracy potrzebnej do przetransportowania ciężkiego ładunku.

Powstała nieinwazyjna metoda badania jamon iberico

16 listopada 2016, 12:19Badacze z Instytutu Badań Mięsa i Produktów Mięsnych na Uniwersytecie Extremadury opracowano nieinwazyjną metodę badań zawartości soli w szynce iberyjskiej. Połączenie rezonansu magnetycznego, systemów wizji komputerowej oraz metod statystycznych pozwala na określenie ilości soli oraz klasyfikowanie szynki w zależności od stopnia penetracji soli w tkance

Naukowcy z projektu STEREO nie znaleźli neutrino sterylnego. Uważają, że ono nie istnieje

13 stycznia 2023, 10:41Anomalie w pomiarach neutrino doprowadziły w przeszłości do odkrycia, że cząstki te mają niezerową masę i oscylują pomiędzy trzema zapachami: mionowym, taonowym i elektronowym. W ubiegłym dziesięcioleciu zaobserwowano kolejne anomalie, na podstawie których wysunięto hipotezę o istnieniu neutrino sterylnego, czyli takiego, które nie oddziałuje za pomocą oddziaływań słabych, a jedynie za pośrednictwem grawitacji

Zaczęło się od jednej samicy

18 lutego 2012, 12:09Artykuł dotyczący nowotworu pyska u diabłów tasmańskich to druga w ostatnim czasie dobra wiadomość, która może pomóc w ocaleniu gatunku. Z magazynu Cell dowiadujemy się, że nowotwór pochodzi od jednej samicy, która zachorowała przed 15 laty.

Wielki Zderzacz Hadronów przegra wyścig?

15 grudnia 2009, 16:03Jednym z zadań Wielkiego Zderzacza Hadronów jest znalezienie bozonu Higgsa. LHC może jej szukać przez kilka lat i niewykluczone, że zostanie wyprzedzony przez inne, pracujące od ubiegłego roku urządzenie.